Phishing, teda forma útoku, kedy sa narušiteľ snaží od obete získať citlivé dáta, je bežnou hrozbou, ktorá existuje niekoľko rokov. Využíva rôzne techniky sociálneho inžinierstva, aby presvedčil nič netušiaceho užívateľa o poskytnutí prihlasovacích údajov, ktoré útočník zbiera. Teraz sa objavila úplne nová technika, ktorú možno neodhalia ani IT experti, a tak aj oni môžu „naletieť“.

Napriek rôznym ochranný systémom by dnes každý užívateľ, využívajúci internet, mal byť v strehu. V prípade surfovania, a dvojnásobne pri klikaní na odkazy či presmerovaní na iné webové stránky, je vhodné si najprv skontrolovať správnosť URL adresy – teda, či sa napríklad namiesto na google.com neobjavil na googlle.com. „Iba jedno jediné iné písmenko môže narobiť veľké problémy. Obe stránky môžu vyzerať úplne rovnako. Avšak len jedna je pravá. Tá druhá bude možno podvrhnutá a má za cieľ formou phishingu z užívateľa vylákať osobné údaje,“ prezrádza Martin Lohnert, špecialista pre oblasť kyberbezpečnosti v technologickej spoločnosti Soitron.

Len čo si je užívateľ istý, že je na správnej adrese, potom by mal ešte skontrolovať, či sa pred adresou nachádza ikona zámku (URL webu zobrazuje https, čo znamená, že web je zabezpečený TLS/SSL šifrovaním). Tým prehliadač užívateľovi dáva na vedomie, že komunikácia s webom je zabezpečená. K týmto kontrolným krokom je od teraz potrebné pridať ešte jeden nový.

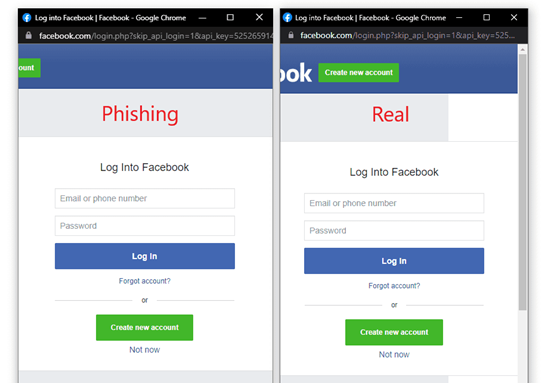

Nová technika phishingu s názvom browser-in-the-browser (BitB) útok, ktorú popísal penetračný tester mr.d0x, využíva k simulácií vyskakovacie okno internetového prehliadača v prehliadači. Najmä ak ide o okná pre jednotné prihlásenie tretích strán (SSO).

V súčasnej dobe nie je výnimkou, že užívateľ k overeniu svojej identity na nejakej webovej stránke, službe či e-shope, využije svoj už existujúci účet v Google, Microsofte, Apple, Facebooku atď. Prostredníctvom vyskakovacieho okna „Prihlásiť sa cez…“ nemusí stále opakovane zakladať nové účty. Avšak sfalšovaním tohto okna, respektíve legitímnej domény, je možné pripraviť presvedčivý phishingový útok.

Zatiaľ čo východiskovým chovaním webovej stránky pri pokuse užívateľa o prihlásenie pomocou SSO metódy k dokončeniu procesu overovania je uvítanie vyskakovacím oknom, útok BitB má za cieľ replikovať celý tento proces pomocou kombinácie HTML kódu a CSS štýlu, a tak vytvoriť podvrhnuté identické okno prehliadača. „Skombinovaný design okna s iframe prvkom, ktorý ukazuje na škodlivý server hosťujúci phishingovú stránku, je v podstate k nerozoznaniu od toho pravého,“ uvádza mr.d0x.

Len čo používateľ vyplní prihlasovacie údaje – najčastejšie meno alebo e-mail, prípadne telefónne číslo a zadá heslo – má zarobené na problém, pretože ich nevedomky „vyzradí“. K ich zneužitiu nemusí dôjsť okamžite, ale informácie sú uložené do databázy útočníka a tá je, spolu s inými, obratom ponúknutá na predaj. Prihlasovacie údaje tak zneužije až následný kupujúci.

„Ochranou pred týmto typom útoku je okrem kontroly URL, teda toho, či sa skutočne nachádzame na správnom webe a či je komunikácia šifrovaná, aj to, že okno pre jednotné prihlásenie uchopíme a skúsime posunúť mimo aktuálne načítanú webovú stránku. Pokiaľ sa to podarí, je všetko v poriadku. Pokiaľ nie, ide o JavaScriptové okno, ktoré je podvrhnuté. Do neho prihlasovacie údaje nikdy nevypĺňajte,“ dodáva na záver Martin Lohnert.

We are in the process of finalizing. If you want to be redirected to our old version of web site, please click here.